OpenVas漏洞扫描器图文使用教程

234人参与 • 2025-07-06 • 打印机

openvas简介

openvas是开源的,是nessus项目分支,用于管理目标系统的漏洞,检测目标网络或主机的安全性。它的评估能力来源于数万个漏洞测试程序,openvas 早起版本还有一个客户端,现在的版本已经不提供客户端程序,现基于b/s(浏览器/服务器)架构进行工作,执行扫描并提供扫描结果。

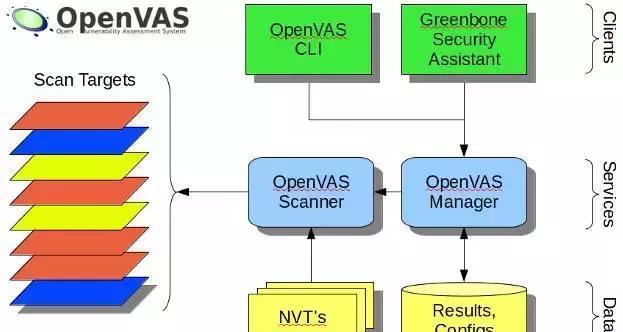

openvas架构

openvas manage:

1、openvas管理协议(omp)

2、sql数据库(sqlite)的配置和扫描结果

3、并发扫描任务

4、扫描结果notes管理

5、计划扫描

6、停止,暂停和恢复扫描任务

7、报告支持多种格式:xml,html,latex等

openvas scanner:

1、多目标同时进行扫描

2、openvas传输协议(otp)

3、对otp协议的ssl支持

4、对wmi支持

greenbone security assistant (gsa):

1、提供web service

2、omp和oap的客户端

3、集成在线帮助系统

4、多语言支持

openvas cli:

1、omp命令执行工具

支持跨平台windows,linux等上运行

openvas配置

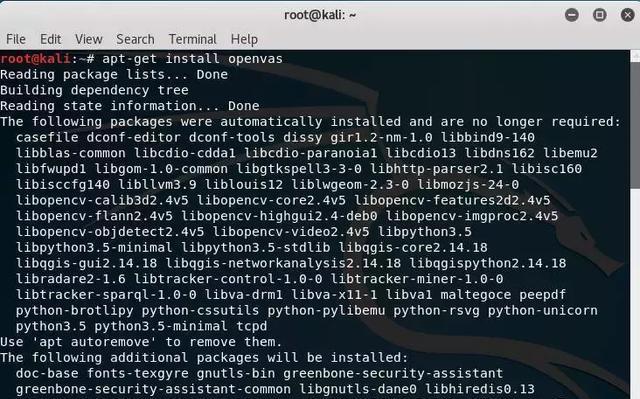

在kali早起版本默认安装openvas,随着kali版本的更新,现openvas已不默认安装在kali里需手动安装,安装步骤如下:

1、apt-get update:更新软件包列表

2、apt-get dist-upgrade:获取最新软件包

3、apt-get install openvas:安装openvas

安装文件大小

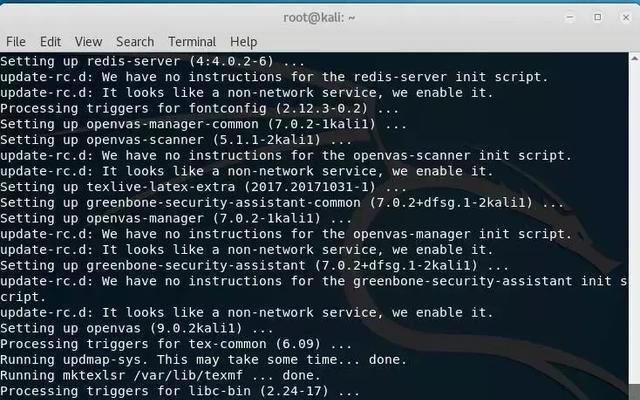

完成安装后openvas需要更新nvts库以及一些插件

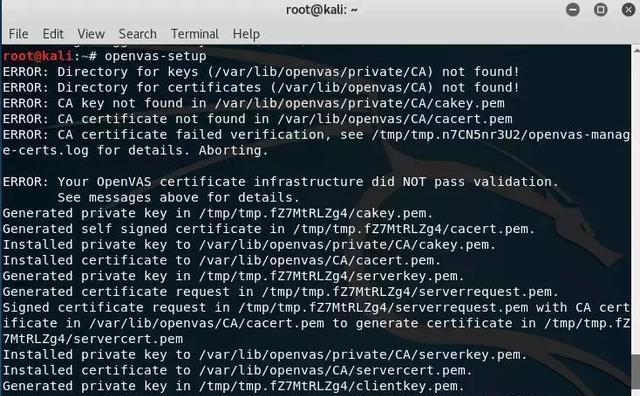

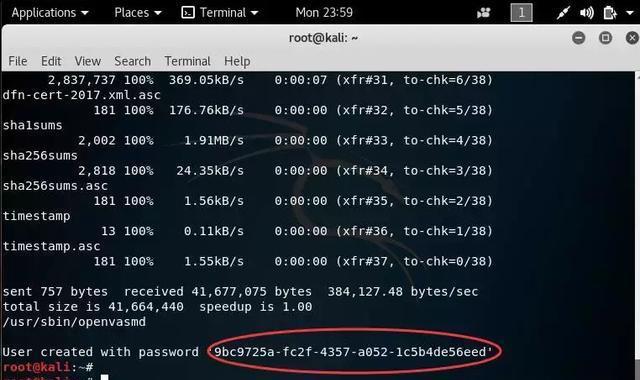

4、openvas-setup:更新nvts库(openvas早起版本需要手动的创建证书,随着版本更新现openvas更新会自动创建ca、更新插件、配置侦听端口,默认openvas会创建一个admin的账号和密码,也可以自己创建账号密码)

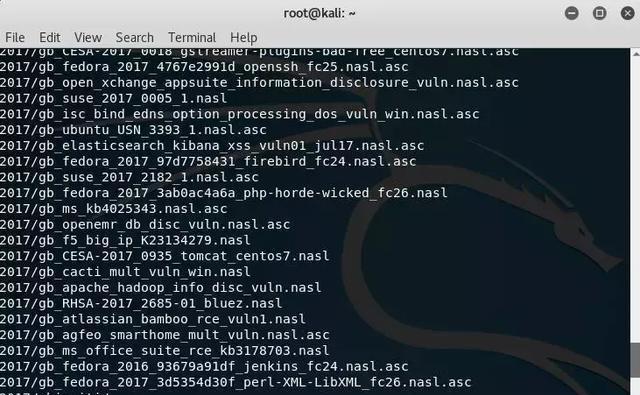

更新nvt漏洞检测机制

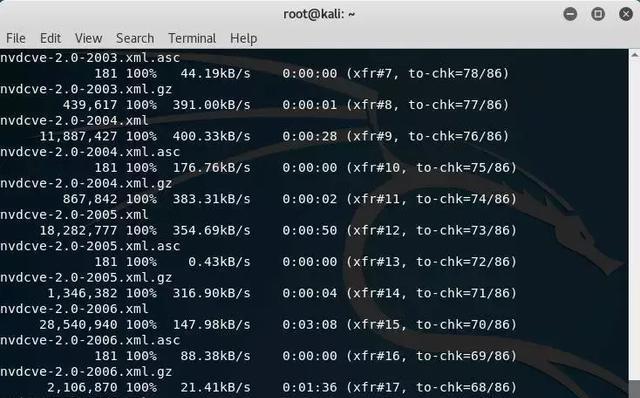

更新漏洞评分标准

安装成功并提示默认密码

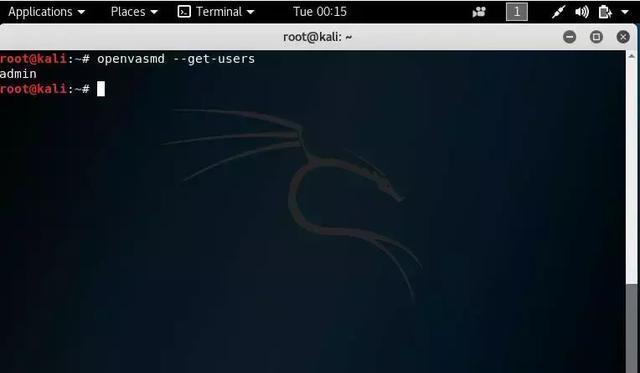

5、openvasmd --get-users:查看当前账号

6、openvas-check-setup:检查安装结果(如果安装过程中出现错误,通过fix显示错误和修复方法,结果显示ok表示安装没有出错)

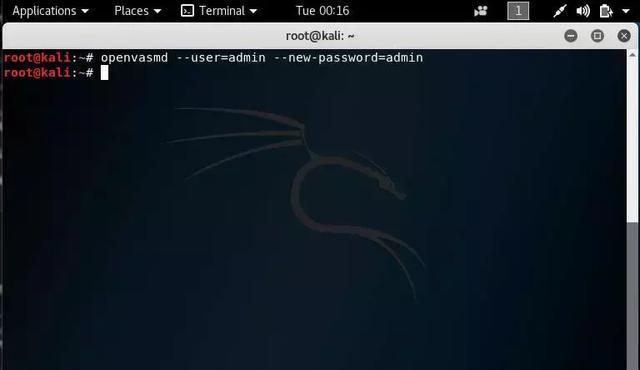

7、openvasmd --user=admin --new-password=admin:创建账号密码

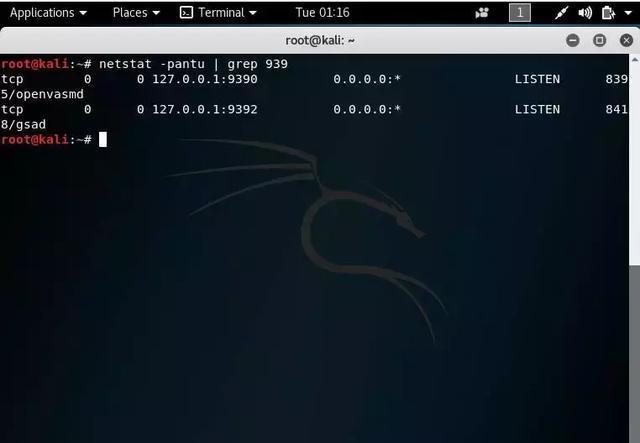

8、netstat -pantu | grep 939:查看openvas端口是否开放(在openvas早起版本会开放三个端口9390(manager端口)、9391(扫描器端口)、9392(web服务端口),随着版本的更新扫描器已集成在软件里,现只开放9390及9392)

openvas web界面介绍

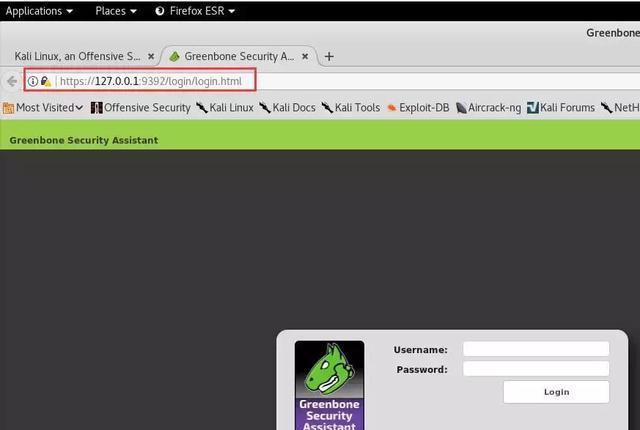

通过web界面访问openvas,(值得注意的是openvas不是使用的http协议而是https协议)https://127.0.0.1:9392

登录openvas后可以看到常规参数选项,在选项下可以进行一些常规的设置。

dashboard:仪表板

scan:扫描管理

asset:资产管理

seclnfo :安全信息管理

configuration:配置

extras:附加设置

administration:账号管理

help:帮助

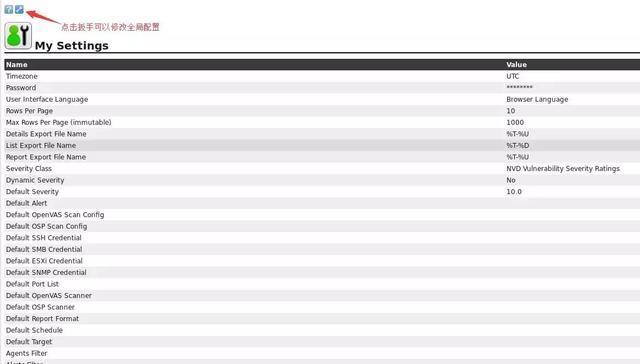

全局设置

在extras选项下打开my settings:全局配置,这里可以修改openvas的配置。

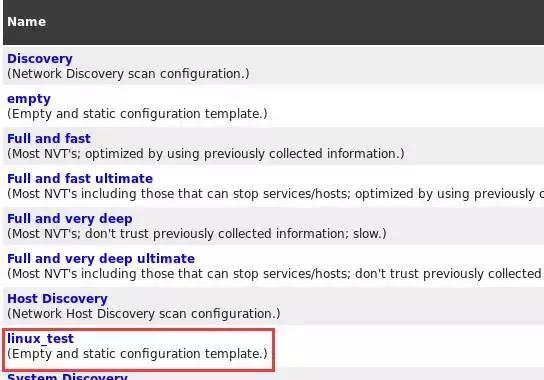

扫描策略

(configuration-->scan configurations)openvas有默认的扫描策略

discover: 只对目标系统进行发现扫描。

empty: 空策略,不进行任何操作。

full and fast:全面的快速的扫描

full and fast ulitimate:全面的快速的极限扫描

full and very deep:全面的深度扫描

full and very deep ultimate:全面的极限深度扫描

host discovery:主机发现

system discovery:系统识别

openvas 使用(环境kali metasploitable2 )

在kali里用openvas对metasploitable2漏洞靶机进行探测,kali下载地址vmware版本、virtualbox版本,靶机下载地址metasploitable,具体操作如下。

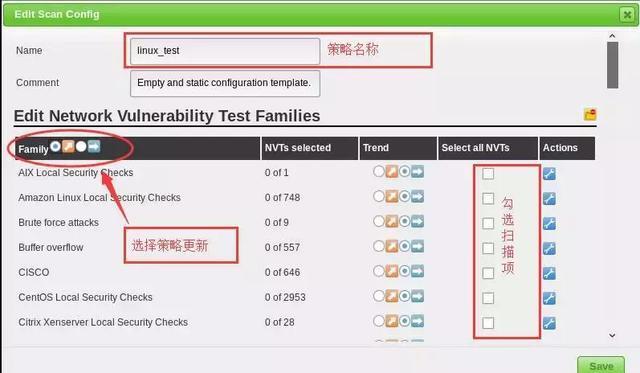

登录web页面,配置扫描策略

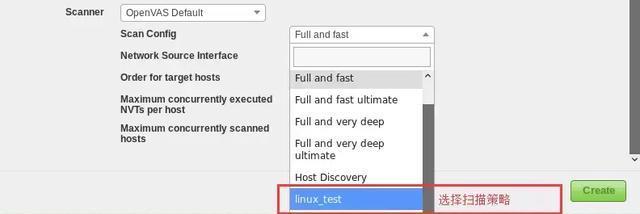

在confiuration选项下scan configs,点击new scan configuration新建扫描策略。填写策略的名称,在edit scan config中,配置需要的family类型,每一个family代表一种漏洞类型,该类型下会集成多种nvts。勾选selext all nvts及选择该类型,注意family旁有斜着(dynamic)和横(static)着的两个箭头,选择dynamic在openvas发布新的nvts时,策略会自动添加新的nvts,然而选择static时openvas发布新的nvts,则不会被添加的策略里面,在选择完毕后save保存,主界面多出一个linux_test策略。

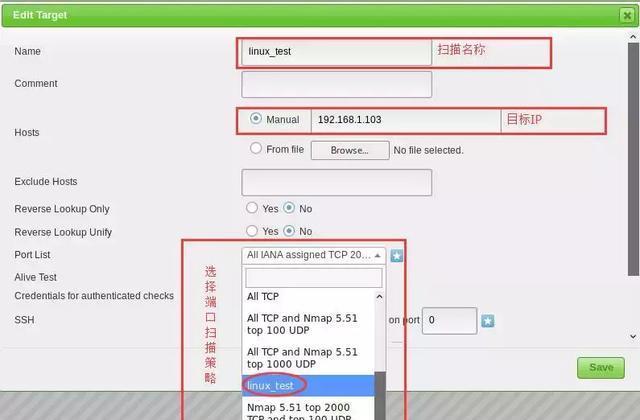

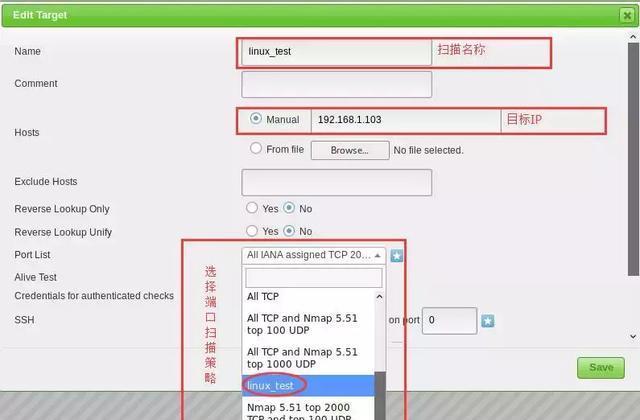

配置扫描目标

confiuration选项选择target,点击new target新建扫描目标,填写名称以及目标ip,save保存 ,主界面多处一个linux_test的扫描目标。此时设置还没有完成,在配置完扫描端口后还需要将端口配置的添加到扫描目标里,完成后port list就是自己配置的扫描端口。

设置扫描端口

confiuration选择port lists,点击new port lists 新建端口策略,openvas默认集成常见端口的 扫描策略。填写扫描端口名称,设置扫描端口,设置完成create保存,主界面多处一个linux_test的端口策略。

设置扫描任务

scans选择tasks,点击new tasks新建扫描任务,填写扫描任务名称,在任务设置时openvas会自动把设置的扫描目标添加,选择配置的扫描策略,设置完成后create保存,主界面多出一个linux_task的扫描任务,点击执行按钮开始扫描。

在扫描完成以后可以点击进度条和last查看扫描结果,结果会根据漏洞标准进行评分,openvas也会给出它对发现此漏洞的百分值,点击扫描结果可以看到openvas对此漏洞描述、使用哪种方法检测出此漏洞以及漏洞的修复方案、漏洞编号及其链接。

生成报告

当扫描完成以后可以将扫描结果进行特定格式的导出、支持多种报告格式,以方便进行阅读和分析。

总结

基础的使用方法就到这里了,任何的扫描工具都只是辅助我们发现漏洞,但并不是所有扫描出来漏洞都是真实的,都需要手动验证漏洞的真实性。且不要盲目判断扫描出的结果,很多的扫描器判断机制都很简陋的,会造成很多误判、漏判。

到此这篇关于openvas漏洞扫描器图文使用教程的文章就介绍到这了,更多相关openvas漏洞扫描器内容请搜索代码网以前的文章或继续浏览下面的相关文章希望大家以后多多支持代码网!

您想发表意见!!点此发布评论

发表评论