win11本地安全机构保护怎么开? Win11内核隔离功能的启动与影响详解

10人参与 • 2025-07-19 • Windows

在 windows 11 的安全体系中,「本地安全机构保护」扮演着至关重要的角色。「本地安全机构」(lsa)主要负责 3 件事:管理用户身份验证、执行安全策略,以及存储受保护的凭据。

在如今安全威胁层出不穷的环境下,这 3 项任务都至关重要。因此,微软引入了 lsa 保护功能,它能有效阻止有人篡改 lsa,防御针对系统的高危攻击。

1. 什么是「本地安全机构保护」

在说清楚「本地安全机构保护」之前,我们需要先搞清楚什么是「本地安全机构」,再来说为什么要「保护」。

1.1 本地安全机构

本地安全机构(lsa)是 windows 系统的关键安全组件,专门负责处理像身份验证、安全策略和凭据存储这样的核心安全任务。它就像是电脑的「守门人」:

- 当用户尝试登录时,由它来验证身份、管理密码变更,并创建访问令牌。

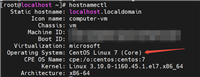

lsass进程则是实现 lsa 子系统功能的具体进程。

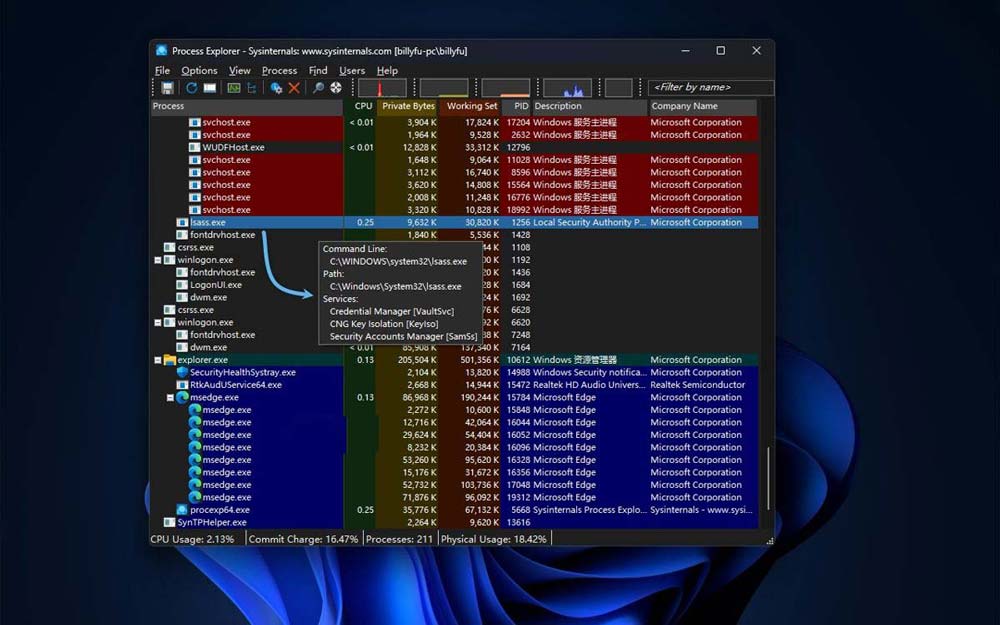

查看 lsass.exe 进程

1.2 lsa 保护

lsa 保护的核心目标,就是让lsass进程更加安全:

- 通过将

lsass作为受保护进程(ppl,protected process light)来运行,从而阻止不受信任的代码注入(injecting)其中,即便拥有管理员权限。 - 这一机制确保了只有受信任的服务和进程才能被加载,能有效阻止恶意程序或低权限进程的干扰,防范凭据窃取和恶意软件执行等风险。

02. 准备工作

在动手配置「本地安全机构保护」之前,请确认保足以下前提条件:

- 管理员权限:需要拥有管理员权限才能进行配置。

- 基于虚拟化的安全性(vbs):lsa 保护需要在「内核隔离」模式下运行。vbs 会利用硬件虚拟化技术来隔离安全进程,其中就包括了

lsass。如果系统不支持 vbs,保护功能可能会无法开启。 - uefi 安全启动:虽然不强制要求打开「安全启动」,但强烈建议开启。这能让 lsa 保护变得更加坚固。

3. 启用或禁用「本地安全机构保护」

3.1 通过「windows 安全中心」

1、按windows + r快捷键打开「运行」对话框,执行windowsdefender:(有冒号)打开「windows 安全中心」。

2、进入「设备安全性」>「内核隔离详细信息」。

3、根据你的需要,打开或关闭「本地安全机构保护」开关。

4、重启电脑让更改生效。

打开或关闭「本地安全机构保护」

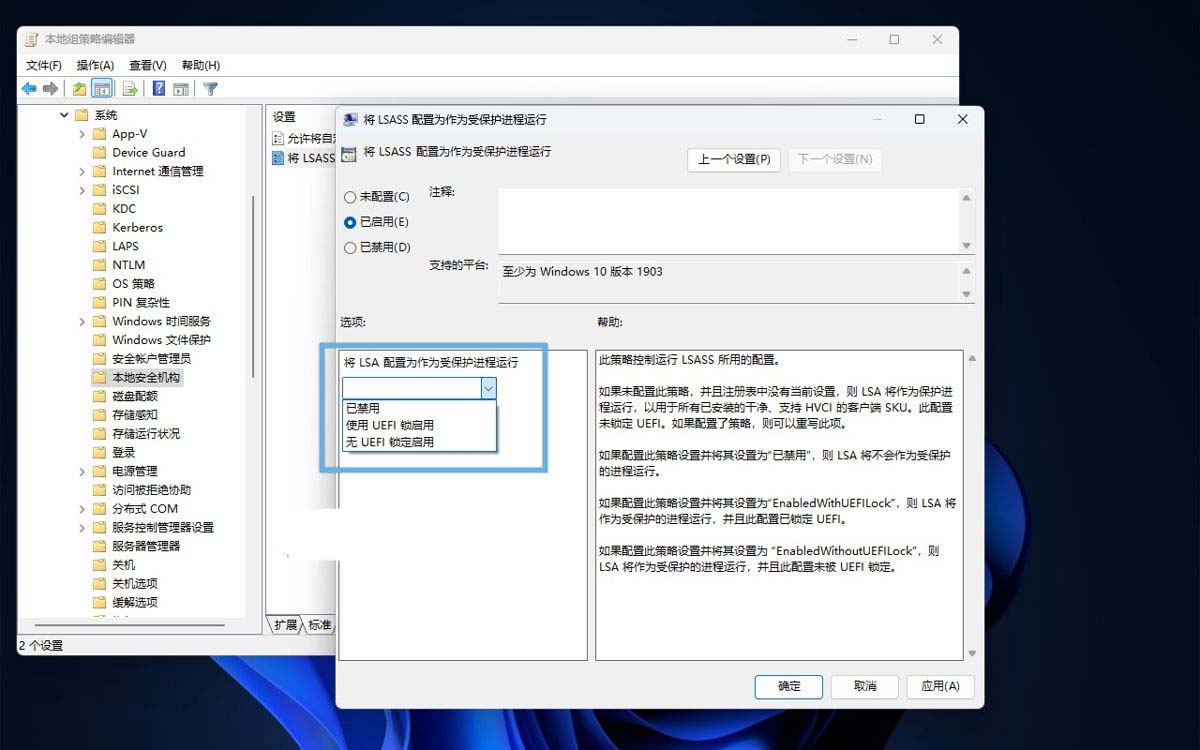

3.2 通过组策略

1、按windows + r快捷键打开「运行」对话框,输入gpedit.msc并回车,打开「本地组策略编辑器」。

2、展开「计算机配置」>「管理模板」>「系统」>「本地安全机构」。

3、在列表中找到并双击「将 lsass 配置为作为受保护进程运行」策略。

4、选择「已启用」,并根据需要选择:

- 已禁用

- 使用 uefi 锁启用(启用 ppl)

- 无 uefi 定锁启用(启用 ppl + 驱动签名验证)

通过组策略管理 lsa 保护

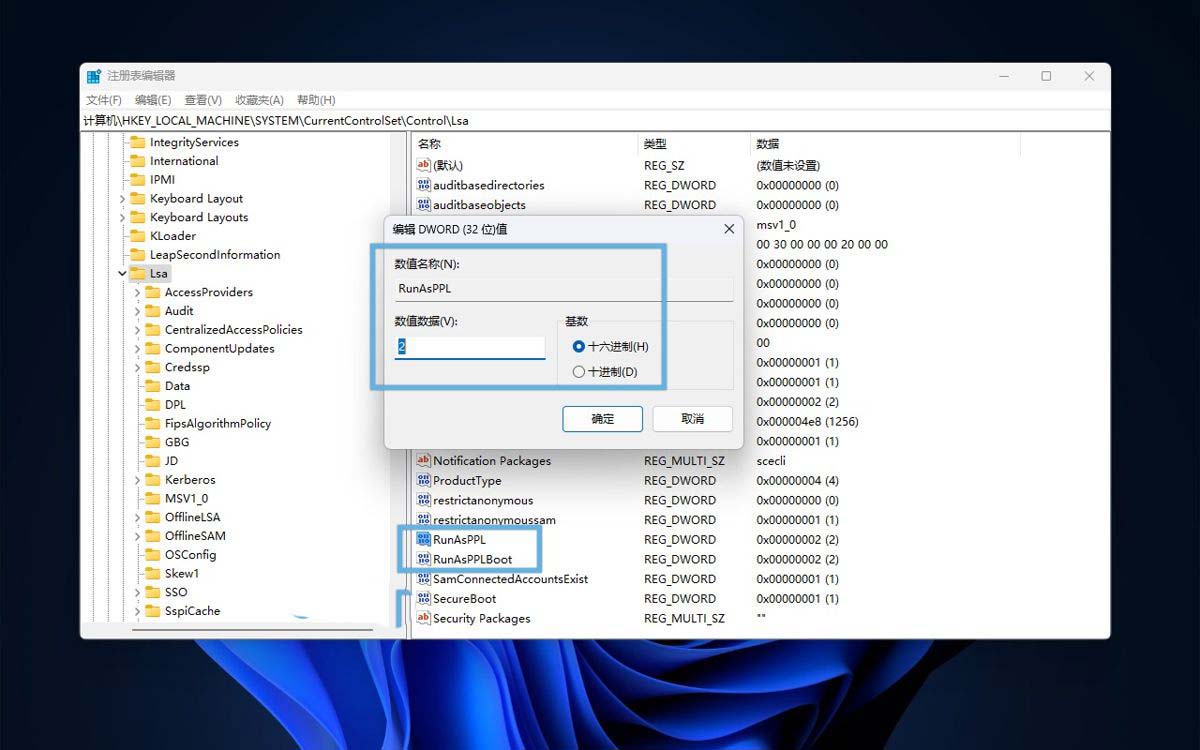

3.3 更改注册表

1、按windows + r快捷键打开「运行」对话框,执行regedit打开注册表编辑器。

2、导航到以下路径:

hkey_local_machine\system\currentcontrolset\control\lsa

3、双击名为runasppl的dword (32 位) 值,并将其值设置为:

0:禁用 lsass 的 ppl(protected process light)保护1:启用 lsass 的 ppl 模式(标准受保护进程)2:启用 ppl 模式,并启用驱动程序签名验证

通过注册表管理 lsa 保护

4、(可选)runaspplboot控制着系统在启动时是否以受保护的方式运行lsass:

0:不启用 ppl1:启用 ppl2:启用 ppl + 驱动签名验证

5、重启电脑以应用更改。

启用「本地安全机构保护」能有效增强 windows 11 的整体安全性,特别是在身份验证和凭据保护方面,有助于抵御恶意攻击,符合现代安全规范。如果你遇到兼容性问题、老旧驱动不支持,或者需要排查登录问题,也可以选择暂时关闭该功能。合理配置,才能在安全与稳定之间找到最佳平衡点。

内核隔离功能的启动与影响

功能与目的

内核隔离功能在windows 11中已被默认启用,这是微软近期通过系统更新实现的改变。该功能旨在提升系统安全性,通过阻止内核级恶意软件的攻击来保护用户的数据和系统。

副作用与影响

然而,这一变化也带来了一些副作用,例如英特尔或oem提供的处理器超频工具在windows 11上可能无法正常工作。这主要是因为超频工具需要访问和修改内核设置,而内核隔离功能会阻止这些操作。即使用户在bios中手动进行设置,也可能会被系统重置为默认值,导致超频功能失效。值得注意的是,微软此前也曾默认开启过内核隔离功能,但后来因游戏性能下降而默默禁用。现在,他们似乎又重新启用了这一功能,但用户可以在microsoft defender中主动禁用它。

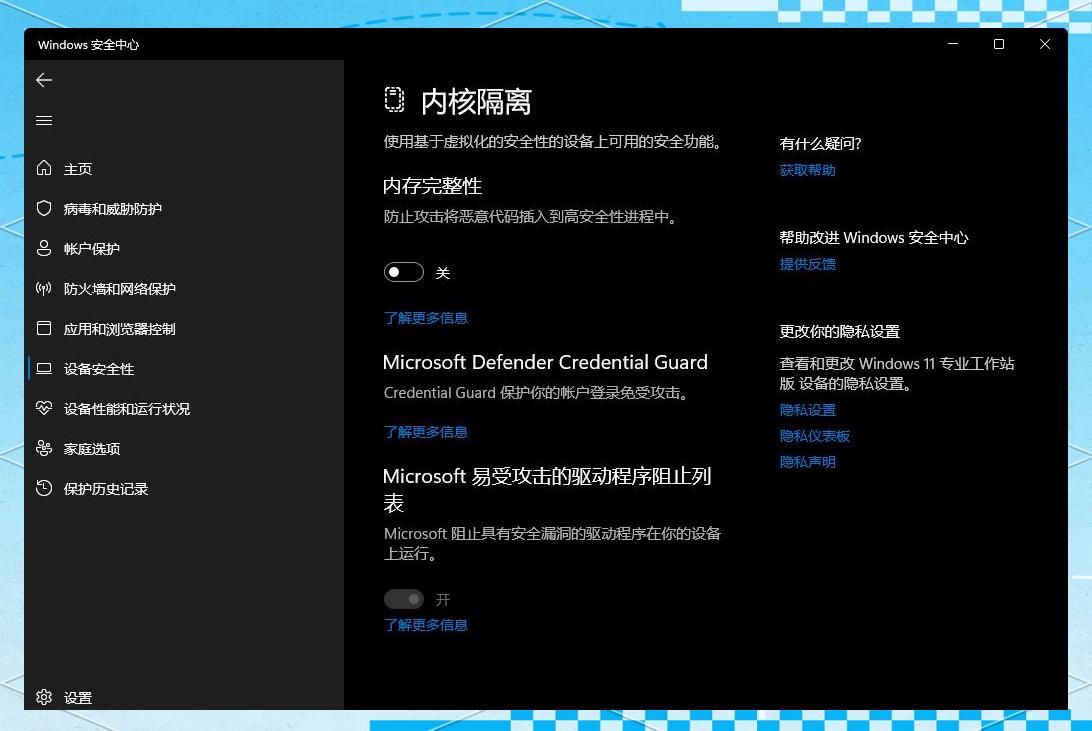

如何禁用内核隔离

禁用步骤:要禁用内核隔离功能,用户需要进入microsoft defender,点击设备安全性,然后在内核隔离设置中关闭内存完整性。

注意事项

请注意,如果用户不经常玩游戏或进行超频操作,开启内核隔离功能实际上是有益的,因为它能抵御病毒寄生进程的攻击。在关闭内核隔离后,用户需要重启系统以使更改生效。

您想发表意见!!点此发布评论

发表评论