Win11 23H2家庭版和专业版迎最后更新KB5068865推送:推荐升至 25H2

78人参与 • 2025-11-13 • Windows

科技媒体 bleepingcomputer 11 月 11 日发布博文,报道称在本月补丁星期二活动日中,微软在面向 windows 11 24h2 和 25h2 推送 kb5068861 之外,还面向 windows 11 23h2 推送 kb5068865,用户安装后版本号升至 build 22631.6199。

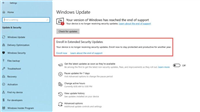

微软再次提醒 windows 11 23h2 用户,家庭版和专业版已于今天正式停止服务,本次更新是其最后一次更新。

运行这些系统的设备此后将不再接收任何月度安全和预览更新,从而失去对最新安全威胁的防护能力。在此之前,微软已分别于 8 月、9 月和 10 月三次发布预警,敦促用户升级系统。

微软建议受影响的用户立即升级到最新发布的 windows 11 25h2 版本,该版本也被称为“windows 11 2025 更新”。

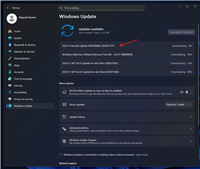

用户可以通过简单的步骤检查并安装更新。在符合条件的 windows 10 或 windows 11 设备上,用户只需进入“设置”菜单,选择“windows 更新”并点击“检查更新”按钮。

如果设备已准备好接收更新,系统界面将显示“下载并安装 windows 11, version 25h2”的选项。对于已启用“在最新更新可用后立即获取”设置的用户,25h2 版本将优先推送。

我们援引博文介绍,windows 11 23h2 在安装 kb5068865 之后,核心亮点是修复了内核级驱动 http.sys 中的一个 http/1.1 分块传输解析漏洞。

http.sys 是 windows 操作系统内置的一个核心驱动程序,专门负责在内核层面接收和处理 http 网络请求。iis 等许多微软官方服务都依赖它来提供 web 服务,可以理解为 windows 自带的“网络门卫”。

该驱动程序此前在处理 http/1.1 分块传输编码时,会错误地接受单个换行符(lf)作为分块扩展行的终止符。根据 rfc 9112 标准规定,合规的终止符必须是“回车 + 换行”(crlf)字符对。此次修复从根本上提高了协议的严谨性与安全性,让 http.sys 的行为与国际标准对齐,

http.sys 解析行为的不一致性带来了潜在的安全风险。当网络请求经过负载均衡器、反向代理等中间设备时,如果前端设备严格遵守 crlf 标准,而后端的 windows 服务器却接受不规范的 lf,两者对同一数据包的解析就会产生差异。

这种差异正是“http 请求走 私”(http request smuggling)攻击的温床。攻击者可以利用这种解析不一致,构造恶意请求,绕过安全策略、污染缓存或劫持用户会话。因此,kb5068865 的修复不仅是技术修正,更是一次主动的安全加固,旨在消除此类高级攻击的利用条件。

本次更新在用户界面上,最引人注目的是革新开始菜单,新版界面允许用户移除“推荐”内容源,从而获得更简洁的布局。

新版中微软重新设计任务栏和锁屏界面的电池图标,通过绿色(充电中)、黄色(省电模式)和红色(电量严重不足)等颜色指示器,让用户能更直观地掌握设备电量状态。

在系统安全和前沿技术方面,此次更新引入了两项重要功能。首先是“管理员保护”预览版,该功能旨在通过即时权限(just-in-time privileges)管理机制,保护管理员账户免受滥用,默认关闭,需通过 microsoft intune 或组策略开启。

其次,更新在系统层面增加了对后量子密码学(pqc)算法的支持,具体包括符合 nist 标准的 ml-kem 和 ml-dsa 算法,为未来的量子计算威胁提前布局,增强了数据交换和数字签名的安全性。

本次更新还修复了大量已知问题:

文件管理器:

- 新功能:文件资源管理器主页中的 3 个推荐文件现已可供个人 microsoft 账户和本地账户使用。这些文件包括用户经常使用的内容、最近下载的内容或添加到文件资源管理器库的内容。如果用户不想在文件资源管理器主页中看到推荐部分,可以在文件资源管理器文件夹选项中将其关闭。关闭此功能后,将改为显示固定到快速访问的文件夹。

- 新功能:storageprovider api 现已开放,云服务提供商可将其与文件资源管理器首页集成。

- 修复每次右键单击后,文件资源管理器右键菜单可能会意外地在普通视图和显示更多选项之间来回切换的问题。

- 修复从另一个应用程序打开文件夹后(例如,从浏览器打开“下载”文件夹),用户自定义视图(包括按名称对文件进行排序、更改图标大小或删除分组)会意外重置为默认值的问题。

- 修复调用右键菜单后,文件资源管理器窗口的主体可能不再响应鼠标点击的问题。

- 修复打开主页时文件资源管理器可能会无响应的问题。

显示和输出

- 修复当最大化或全屏应用在后台更新后,应用和浏览器可能会显示部分无响应的屏幕内容。此问题在滚动时尤其明显,因为可能只有部分窗口内容会更新。

- 修复安装 kb5064081 后,某些视频和游戏可能会意外地显示为红色。

- 修复禁用“连接设备平台服务”情况下,用户尝试打开“设置” > “系统” > “显示”时,“设置”可能会停止响应或意外关闭问题。

输入

- 修复 microsoft.ink.dll 和相关 api 的问题可能会导致应用程序中的笔和手写输入停止响应,或者由于抛出异常而导致应用程序意外关闭。

讲述人

- 修复在使用 iso 安装 windows 时尝试启动旁白功能时,旁白功能会失败。

打开和保存对话框

- 修复启动打开或保存对话框时,某些应用程序可能会无响应。

远程凭据保护

- 修复最新的 windows 11 版本与 windows server 2022 或更早版本之间的远程凭据保护方案可能会意外失败问题。

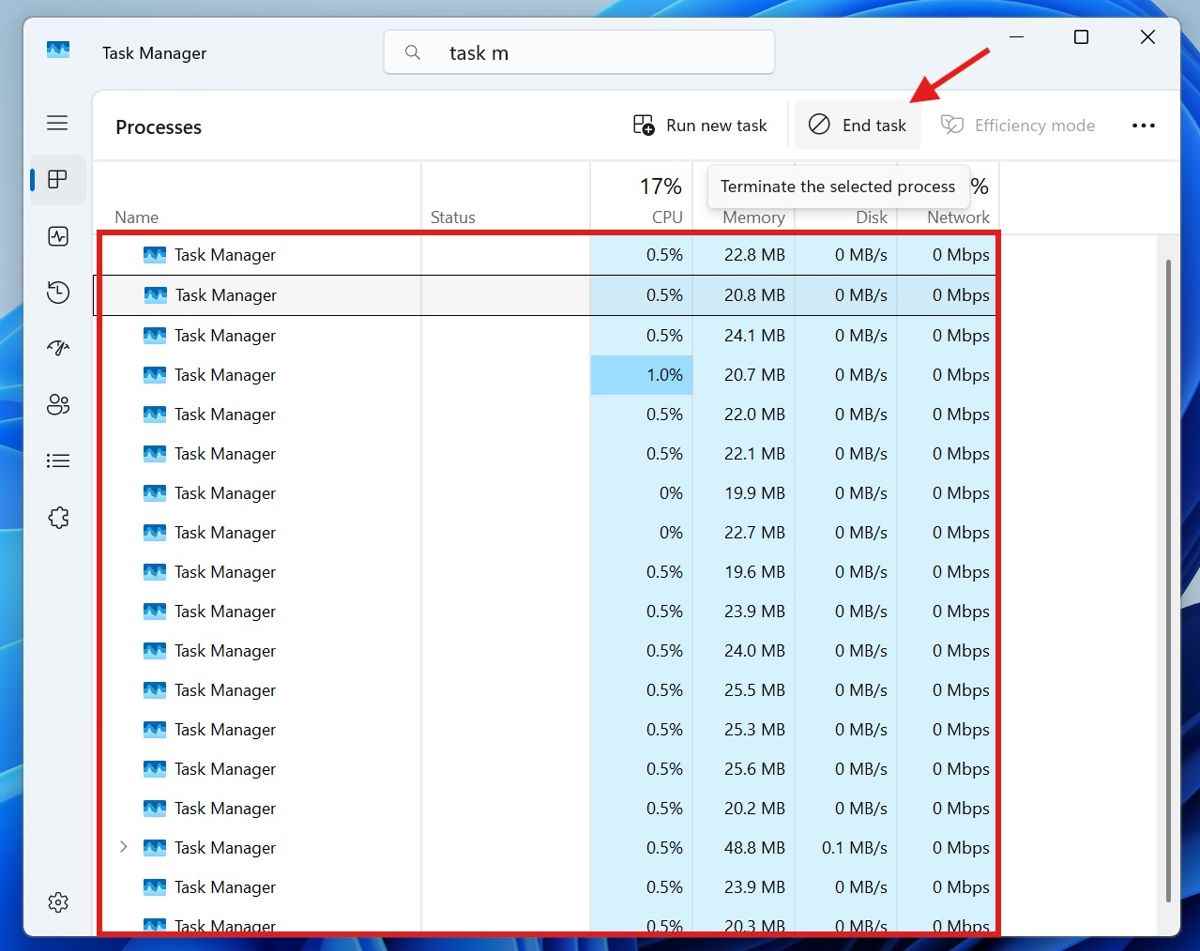

任务管理器

- 解决了任务管理器在点击关闭按钮后无法彻底退出的问题。此前的 bug 会导致任务管理器进程在后台大量残留,严重拖慢系统性能。

您想发表意见!!点此发布评论

发表评论