微软放大招! 所有Windows镜像都将失效 强制执行阶段已到来

2人参与 • 2026-04-08 • Windows

如果你已经忘记了“黑莲花病毒”是怎么回事,我们快速回顾一下。blacklotus uefi bootkit(编号cve-2023-24932)是一种能够在uefi环境下执行的恶意程序,它可以绕过windows的安全启动(secure boot)保护,在系统启动早期加载恶意代码,极难被检测和清除。

为了修复这个漏洞,微软从2023年5月开始推出了阶段性补丁,并且由于修复措施会刷新uefi固件、拉黑旧版windows启动管理器,导致2023年5月9日之前的iso镜像、u盘启动器、winpe等都可能无法启动,因此微软给了用户很长的过渡期。

最初微软计划分为三个阶段,后来调整为五个阶段:

- ①第一阶段(2023.5.9):发布kb5025885,将病毒和旧版启动管理器加入黑名单dbx,但需要手动启用。

- ②第二阶段(2023.7.11):新增winre支持,简化手动启用命令。

- ③第三阶段(2024.4.9后):吊销旧证书“windows production pca 2011”,改用新证书“windows uefi ca 2023”签名启动管理器。

- ④第四阶段(2024.7.9后):鼓励客户主动部署缓解措施,并提醒旧证书即将过期。

- ⑤第五阶段:强制执行!

今天是我写的本系列的第5篇文章,意味着第五阶段的到来~

最近,在“设置-windows安全中心-设备安全性”中新增了安全启动检查。

使用三种颜色作为快速指示:

- 🟢绿色勾选:安全启动基本没问题,但表象之下还有更复杂的情况。

- 🟡黄色感叹号(警告):安全启动正在运行,但最新的证书(ca-2023)尚未启用或使用。

- 🔴红色x(停止标志,错误/问题):设备无法接收必要的更新来保障windows启动过程的安全

为什么windows安全现在检查安全启动?

blacklotus已曝光3年,最近,由于一个不可忽视的“硬期限”到来,微软终于加速了进程——安全启动的旧证书要过期了。这个硬期限是啥?

证书15年大限已到:安全启动功能随windows 8在2012年引入,其使用的证书最早于2011年颁发。按照证书15年的有效期,这批旧证书将在2026年到期。一旦过期,依赖旧证书签名的启动管理器、驱动程序等将无法通过安全启动验证,可能导致大量系统无法正常引导。

微软新增了这个条目,需要一个用户可见的方式来显示设备是否已收到更新的2023证书。直到现在,除非用户深入uefi或使用powershell,否则安全启动状态是看不到的。

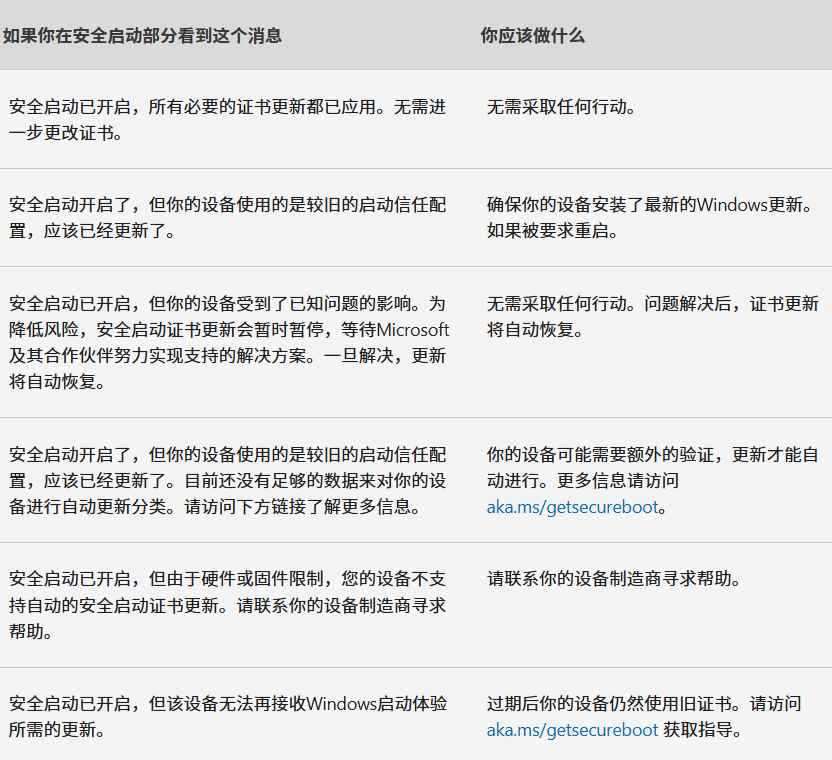

不过即便是“绿色勾选”的提示信息,也不是完全相同的,官网给了以下几种提示:

微软表示,从2026年5月开始,还将推出更多类似安全启动警告的系统级通知,进一步提醒用户完成必要的证书更新。届时,如果你尚未安装新证书,系统可能会通过弹窗或通知中心进行提醒。

核心提示:一旦安装了该更新,旧版本的镜像(bootmgfw.efi文件使用pca2011签名证书)将彻底无法使用,新版镜像中的bootmgfw.efi文件均使用了pca2023数字签名。

如果你只是一个普通windows用户,不想深究技术细节,记住一句话即可:保持系统自动更新开启,微软会帮你搞定。

您想发表意见!!点此发布评论

发表评论