ACProtect Professional 1.3C 主程序脱壳(1)(图)

1011人参与 • 2008-10-08 • 加密解密

脱壳过程感觉与unpacking saga的那个unpackme没有太大的不同。最明显的一点是,其中的异常多了很多。大部分是固定模式的int 3解码。因为一开始打算全程跟,所以一边跟一边修改去除junk code的idc script,写ollyscript脚本,并用winhex把解出的代码贴到acprotect_fixed.exe,在ida中用load file|reload the input file加载后对照。

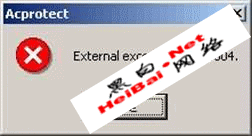

如果在ollydbg110c下忽略所有异常,运行时报:

1. 关于int 3解码

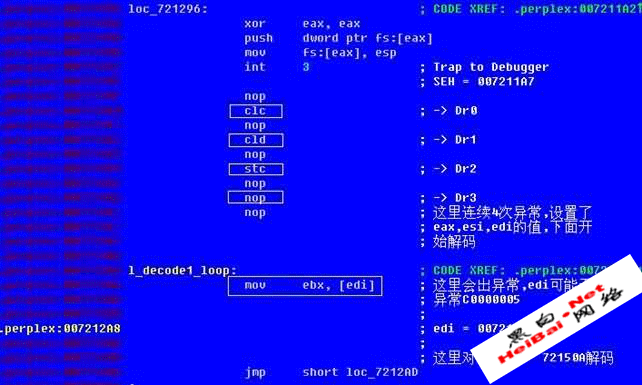

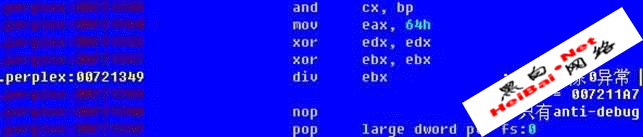

壳中有大量的int 3解码,一边执行一边解。具有相同的调用模式:

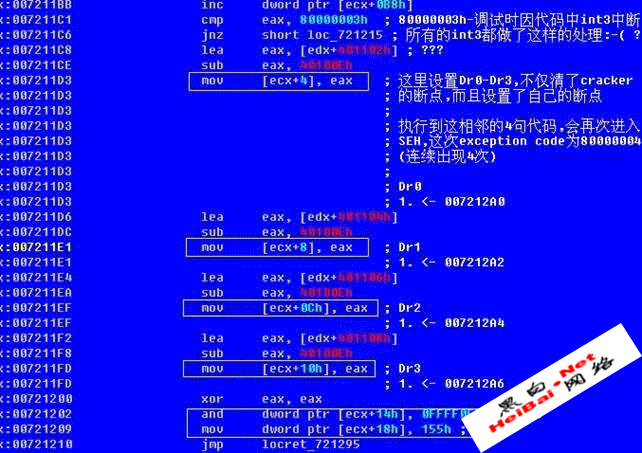

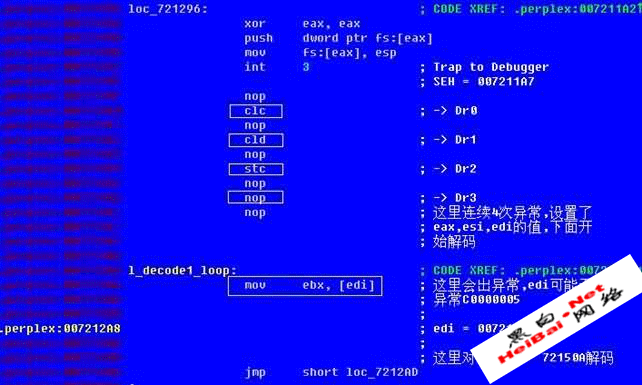

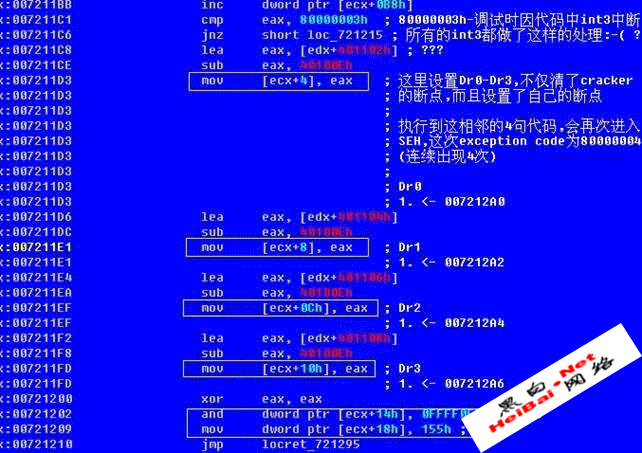

在int 3的she中(下面的div 0异常也是同一个seh),当exception code为0x80000003时,在dr0-dr3中设置了新的值,即设置了4个硬件执行断点,就在紧临int 3下面的位置。这样执行到这4句,会触发4次异常。如果在这里f7过,she不会执行。

当由上面的4个断点引发异常时:

每次异常,会设置某个寄存器。4次异常处理必须执行,否则寄存器中没有正确值,下面的解码会失败。这样又顺便清除cracker的断点,是个不错的主意j。

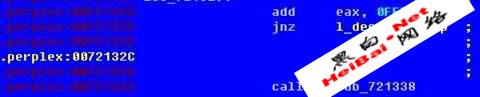

结束异常处理后,开始解码。格式是一样的,用的register不同。这里可以得到起始地址(。

在jnz下面的地址f4,然后查看前面用于寻址的寄存器的值,减1就是解码结束地址。

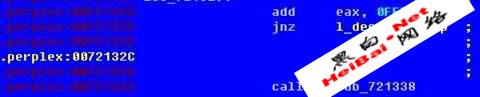

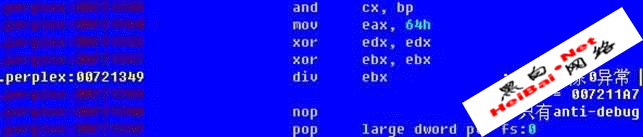

解完后跟着一个div 0异常。只有anti-debug作用,直接跳过即可。

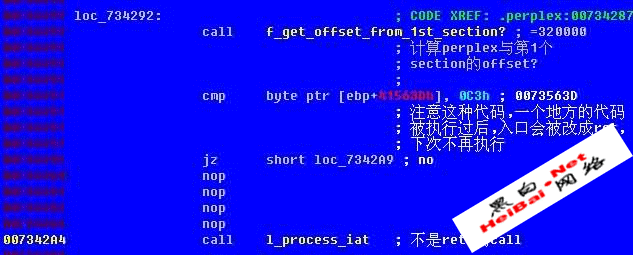

2. 避开iat加密

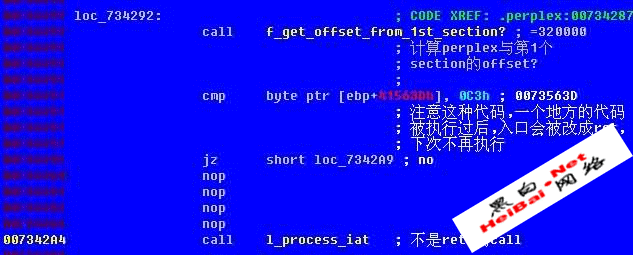

在第16个int 3的解码过程中,隐藏了iat加密。其实在ollydbg的状态栏可以看到这附近有不少dll被加载了。

有4处检查,决定是否特殊处理。在用getprocaddress得到api的地址后,开始检查。是否为特殊的api?

如果在ollydbg110c下忽略所有异常,运行时报:

1. 关于int 3解码

壳中有大量的int 3解码,一边执行一边解。具有相同的调用模式:

在int 3的she中(下面的div 0异常也是同一个seh),当exception code为0x80000003时,在dr0-dr3中设置了新的值,即设置了4个硬件执行断点,就在紧临int 3下面的位置。这样执行到这4句,会触发4次异常。如果在这里f7过,she不会执行。

当由上面的4个断点引发异常时:

每次异常,会设置某个寄存器。4次异常处理必须执行,否则寄存器中没有正确值,下面的解码会失败。这样又顺便清除cracker的断点,是个不错的主意j。

结束异常处理后,开始解码。格式是一样的,用的register不同。这里可以得到起始地址(。

在jnz下面的地址f4,然后查看前面用于寻址的寄存器的值,减1就是解码结束地址。

解完后跟着一个div 0异常。只有anti-debug作用,直接跳过即可。

2. 避开iat加密

在第16个int 3的解码过程中,隐藏了iat加密。其实在ollydbg的状态栏可以看到这附近有不少dll被加载了。

有4处检查,决定是否特殊处理。在用getprocaddress得到api的地址后,开始检查。是否为特殊的api?

赞 (0)

您想发表意见!!点此发布评论

发表评论