安全狗下加用户的又一方法

213人参与 • 2013-09-01 • 脚本攻防

方法同样很简单,不过不知道有没有人发过。。

ps: 转载请不要注明作者

0×01 测试环境:

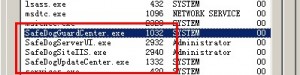

安全狗的进程:

.安全狗的服务

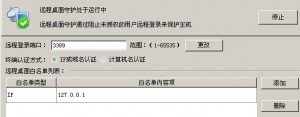

.开启远程桌面守护

.远程登录测试:![]()

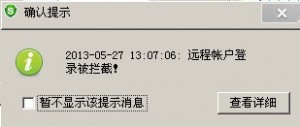

.安全狗拦截

0×02 直入主题:

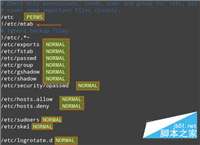

命令行下操作

最后一个进程safedogguardcenter.exe是关键,记下它的pid:1032

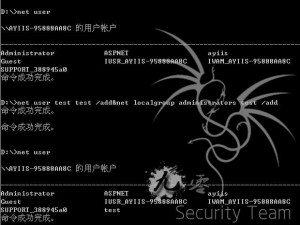

然后接连两个指令

![]()

![]()

1032是刚才记下的safedogguardcenter.exe 的pid,这个进程是服务器守护的核心,没了它,安全狗的服务器守护将没有任何作用

效果:![]()

然后?然后就没有然后了~现在我们已经可以为所欲为了

真想看然后?那我们就来调戏一下狗狗咯

折腾一下狗狗的进程

0×03 总结

旨在不依靠任何外部程序,终结安全狗的守护功能。

其中使用到的ntsd命令是系统自带的【2008/win7 以上被微软删减了,需要自己上传[xp的ntsd.exe在system32目录下]】

安全狗在网站的安全上做的还可以,对自身的安全却完全没有考虑,无力吐槽。。

核心命令就两句话,顺序不能出错

如果不先把安全狗的服务停掉,它就会不断的重新启动[两秒重启一次我会说?]

手尾:退出远程登录之后,最好把狗狗的服务改回来

然后狗狗的服务会自己恢复原状的

您想发表意见!!点此发布评论

发表评论