宝塔面板屏蔽 Censys的配置方法(防止源站 IP 泄露)

325人参与 • 2025-03-01 • 网站建设

censys 搜索引擎很强大。censys 每天都会扫描 ipv4 地址空间,以搜索所有联网设备并收集相关的信息,并返回一份有关资源(如设备、网站和证书)配置和部署信息的总体报告。

在 ip 前加上 https 访问时,nginx 会自动返回该网站的 https 证书,从而暴露相关域名信息。哪怕是套了 cdn 也还是会被扫到。censys 还会扫描端口,例如 80、8000、8080、443、4433。

所以为了防止,自己的网站被攻击我们需要屏蔽掉 censys 的扫描。据我所知有四种办法,分部是屏蔽 censys 的 ua、屏蔽 censys 的 ip 段、建立虚假网站以及使用 nginx 的特性。四种方法,选其一即可。当然如果你觉得不够安全,可以都使用。

系统: ubuntu22.04

nginx: 1.25.5

1.屏蔽 censys 的 ip 段

censys 的 ip 段在其官网有。我的机子使用的是 ubuntu 系统,带有 ufw 防火墙,按照下面的命令建立规则即可。

censys ip段 :https://support.censys.io/hc/en-us/articles/360043177092-opt-out-of-data-collection

复制以下命令到ssh终端运行:

sudo ufw deny from 162.142.125.0/24 sudo ufw deny from 167.94.138.0/24 sudo ufw deny from 167.94.145.0/24 sudo ufw deny from 167.94.146.0/24 sudo ufw deny from 167.248.133.0/24 sudo ufw deny from 199.45.154.0/24 sudo ufw deny from 199.45.155.0/24 sudo ufw deny from 206.168.34.0/24 sudo ufw deny from 2602:80d:1000:b0cc:e::/80 sudo ufw deny from 2620:96:e000:b0cc:e::/80 sudo ufw deny from 2602:80d:1003::/112 sudo ufw deny from 2602:80d:1004::/112

重载ufw生效,重启nginx

sudo ufw reload #重载ufw ufw status # 查看状态 sudo systemctl reload nginx # 重启nginx

2.屏蔽 censys 的 ua

如果你使用了 cdn ,那么就要在 cdn 中屏蔽掉 censys 扫描使用的 ua。

censys 扫描使用的 ua 如下:

mozilla/5.0 (compatible; censysinspect/1.1; +https://about.censys.io/)

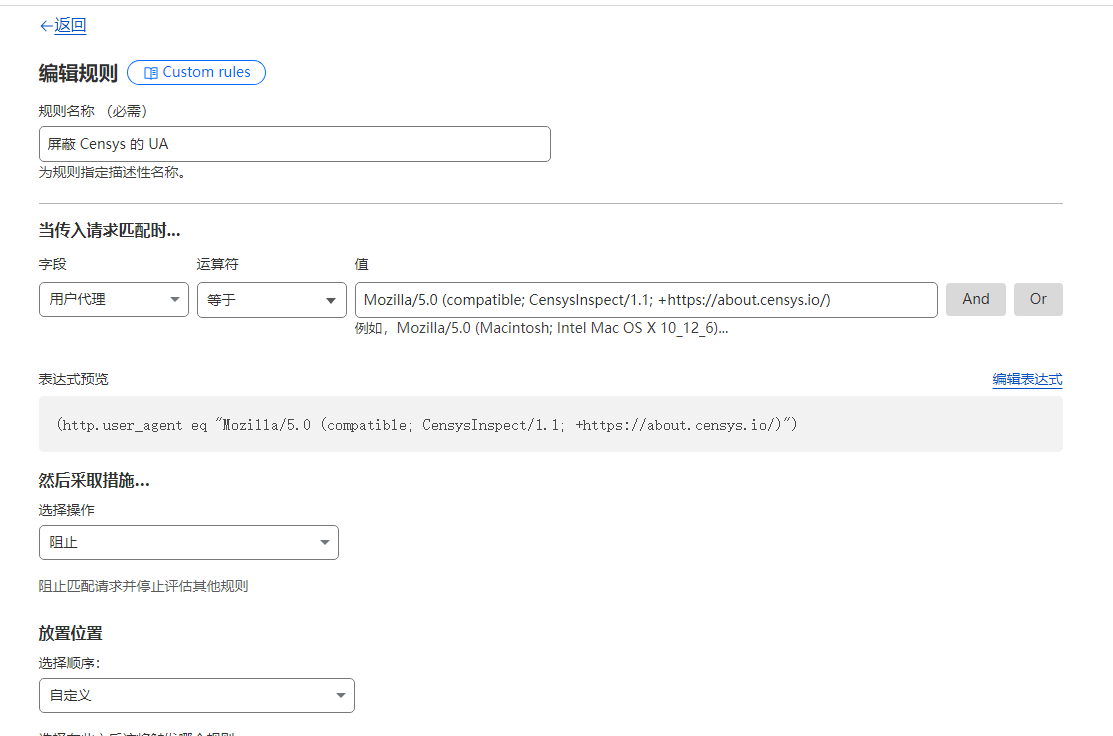

例如cloudflare cdn

安全性–waf–自定义规则

字段:用户代理

运算符: 等于

值:mozilla/5.0 (compatible; censysinspect/1.1; +https://about.censys.io/)

3.使用 nginx 新特性(推荐)

nginx 1.19.4 版本以上,新增了一个特性,ssl_reject_handshake 在 ip 访问时会终止 tls 握手,也就不会暴露域名了。

例如宝塔面板:

在 /www/server/panel/vhost/nginx 目录找到 0.default.conf 删除原有代码,添加如下代码:

server {

listen 443 ssl default_server;

# 如果有 ipv6 地址的需要,则加入下面这行。

# listen [::]:443 ssl default_server;

ssl_reject_handshake on;

}重启nginx生效::

/etc/init.d/nginx restart

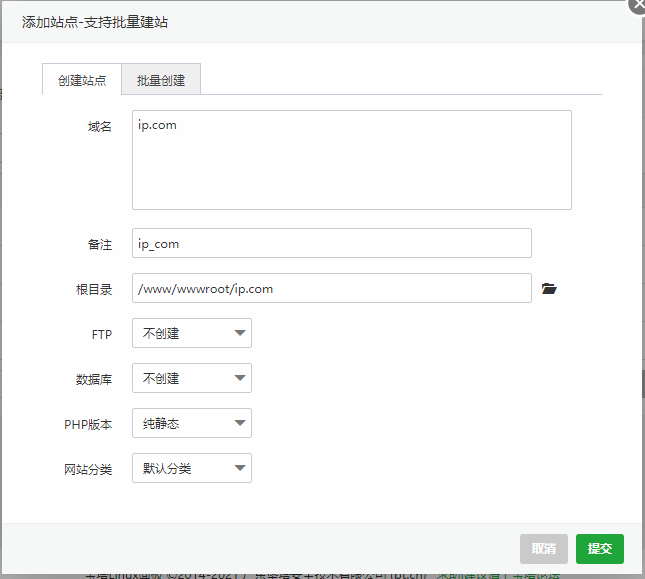

4.建立虚假网站

网站是一个纯静态网站,网站的文件,除了 .htaccess 和 .user.ini 这两个文件,其他的全删除。添加自签的空白 ssl 证书,强制 https,设置为默认网站

1.生成自签名证书(一路回车键)

mkdir -p /opt/signcert && cd /opt/signcert openssl req -x509 -newkey rsa:4096 -keyout openlitespeed-key.pem -out openlitespeed-cert.pem -nodes -days 365 # 一路回车

2.替换证书

cat /opt/signcert/openlitespeed-cert.pem > /www/server/panel/vhost/cert/ip.com/fullchain.pem cat /opt/signcert/openlitespeed-key.pem > /www/server/panel/vhost/cert/ip.com/privkey.pem /etc/init.d/nginx restart

3.下一步到假站点保存一下ssl证书使其生效

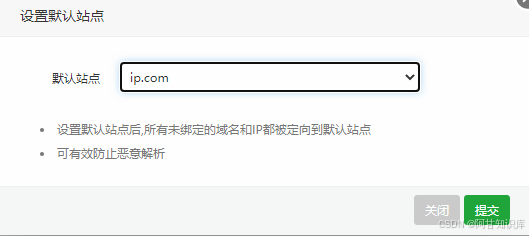

设置假站点为默认站点

完结!

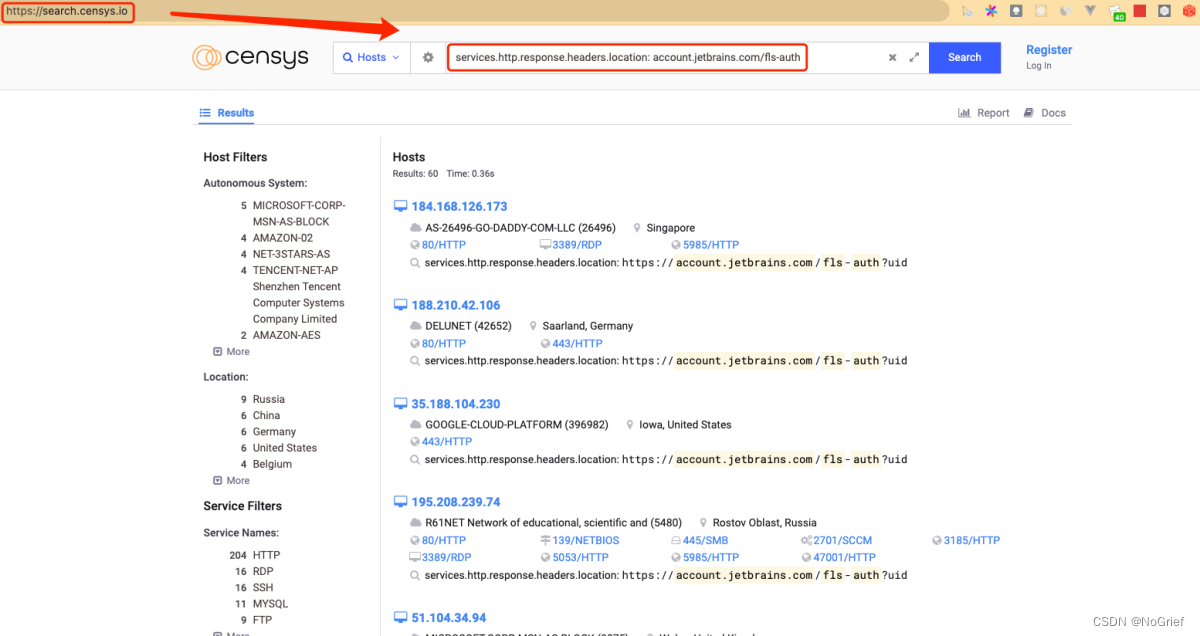

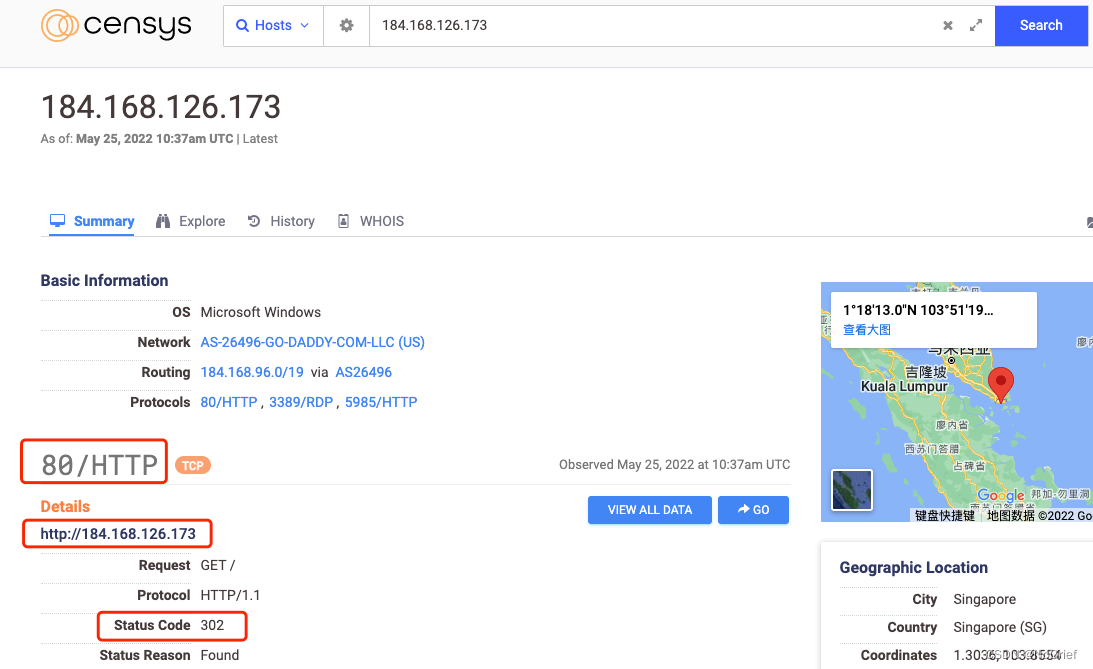

5.利用censys查询所需要的信息

first open this website: https://search.censys.io/

1、打开网站https://search.censys.io/

then enter: services.http.response.headers.location: account.jetbrains.com/fls-auth in the search box, click search, the website will retrieve many ip addresses

2、在输入框数据 services.http.response.headers.location: account.jetbrains.com/fls-auth后点击search,网站会返回许多地址

click any ip address to view the details page, make sure the status code under the 80/http address is 302, then copy the ip address here in detail as our license server address

3、点击任何一个地址,并查看详情页,确定端口为80的地址状态码为302。复制ip地址。

4. as above, enter the address and click activate 最后点击activate按钮即可。

您想发表意见!!点此发布评论

发表评论