nginx修改server信息的方法详解

37人参与 • 2025-02-14 • https

场景复现

请求响应信息会暴露nginx版本信息,若攻击者获知服务器组件等信息及版本信息,会使下一步的攻击和漏洞测试提供便利

修复方式

漏洞修复需要将http请求头中的"server:nginx"隐藏掉,这里需要用到headers-more-nginx-module模块。

注意:以下所有操作均在linux环境中进行

查看nginx版本

# 这里使用nginx-1.22.1版本为例,如是内网服务器,可以在有网电脑上下载上传至服务器上 curl -o http://nginx.org/download/nginx-1.22.1.tar.gz # 解压 tar xvf nginx-1.22.1.tar.gz

下载headers-more-nginx源码

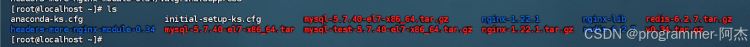

# 下载headers模块,如是内网服务器,可以在有网电脑上下载上传至服务器上 $> wget https://github.com/openresty/headers-more-nginx-module/archive/refs/tags/v0.34.tar.gz # 解压headers $> tar xvf v0.34.tar.gz # 查看解压结果,这里会存在文件夹名为【headers-more-nginx-module-0.34】 $> ls

安装nginx及headers模块

# 进入nginx目录 $> cd /root/nginx-1.22.1 # 配置参数,这里需要根据自身目录进行配置 $> ./configure --add-dynamic-module=/root/headers-more-nginx-module-0.34/ --prefix=/usr/local/nginx --with-http_gzip_static_module --with-http_ssl_module # 编译安装 $> make && make install # 安装成功后,进入nginx安装目录的modules下 cd /usr/local/nginx/modules # 查看结果,可以发现多出 ngx_http_headers_more_filter_module.so 模块 $> ls

修改配置文件

# 修改conf配置文件 $> vi /usr/local/nginx/conf/nginx.conf

worker_processes 1;

# 配置加载模块

load_module /usr/local/nginx/modules/ngx_http_headers_more_filter_module.so;

events {

worker_connections 1024;

}

http {

include mime.types;

default_type application/octet-stream;

sendfile on;

server {

listen 80;

server_name localhost;

more_set_headers "server: youguess"; # 设置server信息

error_page 404 /404.html;

location = /404.html {

root /usr/local/nginx/html;

}

location / {

root html;

index index.html index.htm;

}

}

}

启动nginx

$> /usr/local/nginx/sbin/nginx

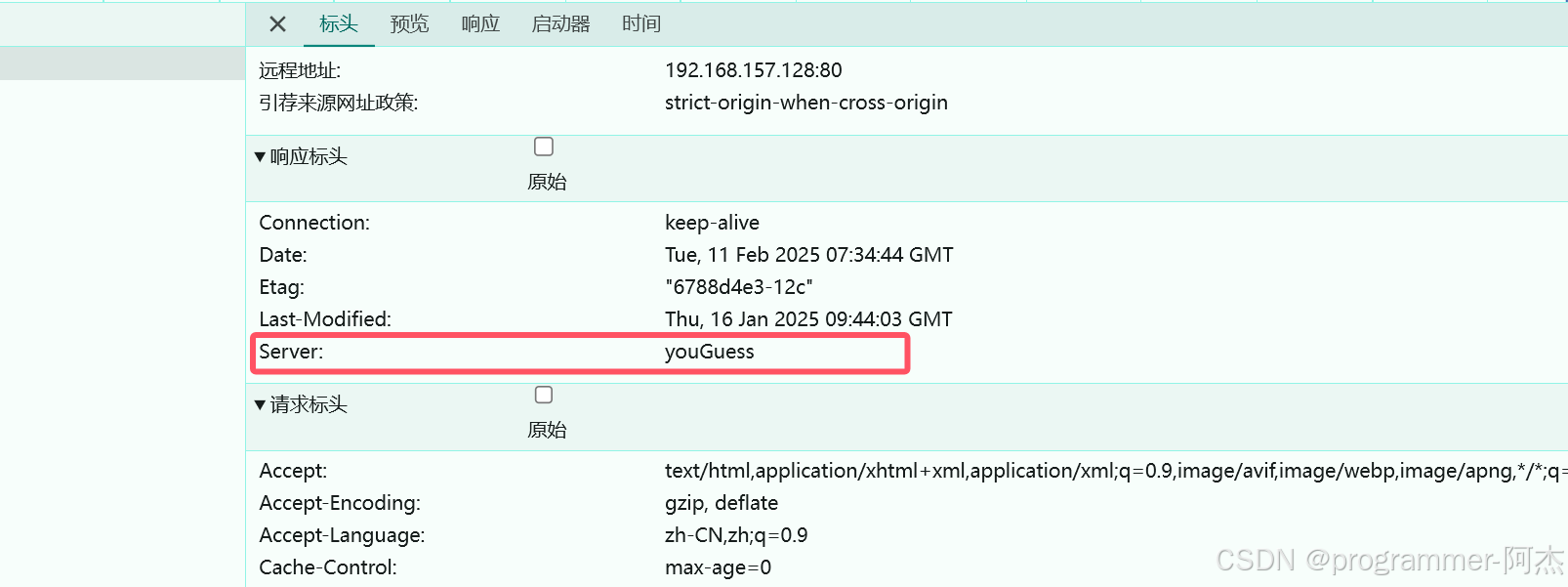

访问nginx欢迎页面,查看请求响应的server信息

至此server漏洞已修复,该问题除使用headers模块进行修复之外,还可以通过另一种方式进行修复,请参考下面文章

nginx隐藏响应头server信息和版本号信息的操作方法_nginx_代码网

到此这篇关于nginx修改server信息的方法详解的文章就介绍到这了,更多相关nginx修改server信息内容请搜索代码网以前的文章或继续浏览下面的相关文章希望大家以后多多支持代码网!

赞 (0)

打赏

微信扫一扫

微信扫一扫

微信扫一扫

微信扫一扫

您想发表意见!!点此发布评论

发表评论