-

SQLMap简介及简单应用实例图文详解

网络安全 1252阅读

-

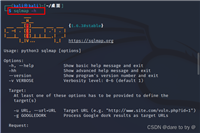

nmap命令 基础用法附官方手册

网络安全 1798阅读

-

SQLMAP注入检查方法 11种常见SQLMAP使用方法详解

网络安全 1167阅读

-

lcx用法之心得总结(piracy)

网络安全 1892阅读

-

lcx端口转发详细介绍及使用方法(lcx内网转发姿势)

网络安全 1531阅读

-

新型勒索病毒Petya重新席卷全球 勒索病毒Petya如何对文件进行加密

网络安全 1696阅读

-

勒索病毒最新变种惊现!僵尸网络扩散中

网络安全 1873阅读

-

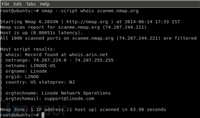

Nmap备忘单:从探索到漏洞利用 第二章 MITM

网络安全 1256阅读

-

Nmap备忘单:从探索到漏洞利用 第三章 NSE脚本的使用

网络安全 1288阅读

-

Nmap备忘单 从探索到漏洞利用 第四章 绕过防火墙

网络安全 1591阅读

-

Nmap备忘单:从探索到漏洞利用 第一章

网络安全 1551阅读

-

安全测试工具IBM Rational AppScan中文版的使用教程

网络安全 1340阅读

-

网络漏洞扫描工具Acunetix Web Vulnerability Scanner(AWVS)使用介绍

网络安全 261阅读

-

安全测试工具 IBM Rational AppScan 英文版使用详细说明(图文)

网络安全 639阅读

-

安全测试工具AWVS(acunetix web vulnerability scanner)的使用方法

网络安全 239阅读

-

看windows如何为电脑打造“免检”木马

网络安全 1848阅读

-

你知道自己的电脑感染了恶意软件吗?

网络安全 1013阅读

-

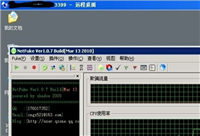

3389爆破工具 DUBrute使用教程(图文)

网络安全 1553阅读

-

致敬黑客前辈 这些年我们用过的安全工具

网络安全 558阅读

-

Docker构建Web渗透测试工具容器

网络安全 449阅读